导言:

随着企业面临越来越多的网络威胁和数据泄露事件,安全性和访问控制变得尤为重要。在零信任模型的框架下,授权是保护敏感数据和资源的关键要素之一。在本文中,我们将探讨零信任模型和身份与访问管理(IAM)之间的角色管理,并介绍一些新的授权方法,以确保只有经过验证和授权的用户可以访问合适的资源。

一、零信任模型和IAM的基本原理

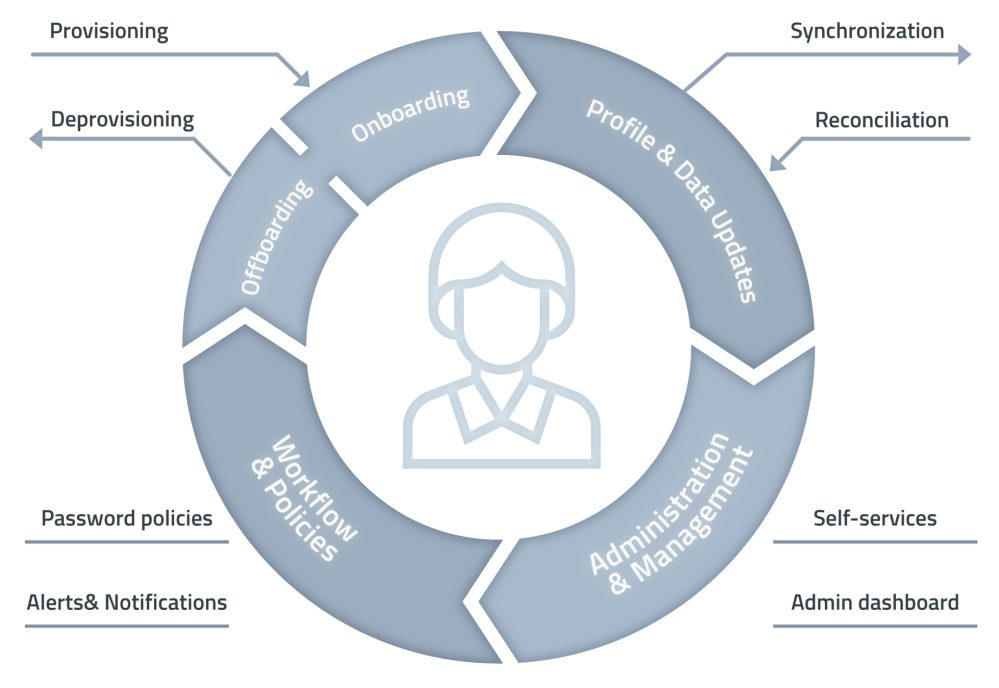

零信任模型与IAM有着密切的关系。零信任模型强调了对用户和设备的高度审查,不仅仅限于企业网络内部。IAM作为零信任模型的关键组成部分,用于管理用户身份、访问权限和角色。通过IAM,企业可以实现对用户、组织和资源的全面控制和管理。

二、角色管理的重要性

角色管理是零信任模型中的核心概念之一。通过角色管理,企业可以将用户分配到特定的角色,并授予相应的权限和访问级别。这种基于角色的授权方法比传统的基于用户的授权更加灵活和可维护。角色管理可以简化权限管理过程,提高安全性,并确保用户只能访问其工作职责所需的资源。

三、基于最小权限原则的角色授权

在零信任环境中,基于最小权限原则的角色授权是一种推荐的做法。这意味着每个角色只被授予访问所需资源的最低权限。通过细粒度的权限分配,企业可以减少潜在的风险和滥用权限的可能性。此外,基于最小权限原则的角色授权还可以更好地满足合规性要求,如GDPR、HIPAA等。

四、动态角色管理和访问控制

传统的静态角色管理方法已经无法满足快速变化的业务需求和零信任环境下的访问控制要求。动态角色管理和访问控制强调根据上下文和实时分析来调整角色和权限。例如,当用户从不同的设备或网络访问资源时,可以根据风险评估和权限策略的变化来动态地调整用户的角色和权限。这种灵活性可以更好地适应不断变化的威胁和业务需求。

五、审计和监控角色授权

在零信任环境中,持续监控和审计角色授权是至关重要的。通过定期审计角色和权限的分配情况,可以发现潜在的安全漏洞和异常行为,并及时采取纠正措施。同时,通过监控角色授权的使用情况,可以检测到未经授权的活动,并及时应对安全事件。

结论:

零信任模型和IAM的角色管理为企业提供了更加灵活和安全的授权方法。通过基于最小权限原则的角色授权、动态角色管理和访问控制,以及审计和监控角色授权,企业可以更好地保护敏感数据和资源。角色管理在零信任环境中的重要性日益凸显,企业应该积极采纳这些新的授权方法,并与合规性要求相结合,建立一个安全可靠的访问控制框架。只有这样,企业才能有效地应对不断增长的网络威胁,确保数据和资源的安全性。